- Die NIS2-Richtlinie verlangt eine unternehmensweite Cyber-Resilienz, die von der Geräteebene bis zur Cloud reicht.

- IoT-Systeme und Wireless-Technologien gelten als sicherheitsrelevante Infrastrukturen und sind umfassend zu sichern.

- Gateways spielen eine kritische Rolle als Sicherheitsübergangspunkte und müssen speziell geschützt werden.

- NIS2 bezieht die gesamte Lieferkette ein und fordert transparente Sicherheitsmechanismen und langfristige Wartbarkeit.

Die europäische NIS2-Richtlinie (EU) 2022/2555 verschiebt Cybersicherheit von einer IT-Aufgabe hin zu einer unternehmensweiten Pflicht. NIS steht für Network and Information Security, also Netz- und Informationssicherheit. NIS2 ist die Nachfolgerichtlinie der ersten NIS-Richtlinie von 2016, die erstmals EU-weite Mindestanforderungen für Cybersicherheit definierte, jedoch vor allem klassische kritische Infrastrukturen betraf.

Mit NIS2 wird dieser Rahmen deutlich erweitert. Die Richtlinie wurde 2022 verabschiedet und ist seit Januar 2023 in Kraft. Die EU-Mitgliedstaaten mussten sie bis Oktober 2024 in nationales Recht umsetzen. In der Praxis zeigt sich jedoch ein uneinheitliches Bild: Einige Länder haben die Vorgaben fristgerecht implementiert, andere, darunter Deutschland, folgten erst später.

Für Unternehmen bedeutet das eine hohe Zeitrelevanz. Die Anforderungen gelten bereits oder stehen unmittelbar bevor, während gleichzeitig Unsicherheit über nationale Detailregelungen besteht. Die Bezeichnung 2022/2555 verweist auf das Jahr der Verabschiedung und die laufende Nummer der EU-Richtlinie.

Für Anbieter und Betreiber von IoT-Systemen entsteht daraus eine neue Realität: Vernetzte Geräte, Funktechnologien und Plattformen werden Teil regulierter Infrastrukturen.

Mehr betroffene Unternehmen, höhere Anforderungen

NIS2 erweitert den Geltungsbereich weit über klassische kritische Infrastrukturen hinaus. Industrieunternehmen, Logistikdienstleister und digitale Plattformbetreiber fallen nun ebenfalls unter die Regulierung.

Damit rücken IoT-Systeme in den Mittelpunkt. Produktionsanlagen, vernetzte Sensorik und digitale Lieferketten sind nicht länger nur Effizienztreiber, sondern sicherheitsrelevante Systeme. Unternehmen müssen ihre gesamte technische Architektur unter dem Aspekt der Cyber-Resilienz betrachten.

Sicherheit wird zur Eigenschaft der Architektur

Ein zentrales Element der Richtlinie ist das verpflichtende Cyber-Risikomanagement. Entscheidend ist, dass Sicherheit nicht mehr punktuell umgesetzt werden kann. Sie muss entlang der gesamten Systemarchitektur greifen, von der Geräteebene bis zum Backend.

Für IoT bedeutet das eine klare Verschiebung: Edge-Geräte, Funkkommunikation und Plattformen müssen als zusammenhängendes System abgesichert werden. Einzelne Maßnahmen reichen nicht aus, wenn die Datenkette insgesamt angreifbar bleibt.

Konkrete Maßnahmen für Wireless IoT- und Edge-Systeme

Für Wireless-IoT-Systeme wird NIS2 vor allem dort relevant, wo Geräte, Funkstrecken, Gateways und Plattformen dauerhaft in betriebliche Prozesse eingebunden sind.

Entscheidend ist nicht nur, ob ein einzelnes Gerät verschlüsselt kommuniziert. Entscheidend ist, ob die gesamte Architektur identifizierbar, kontrollierbar, überwachbar und wartbar ist.

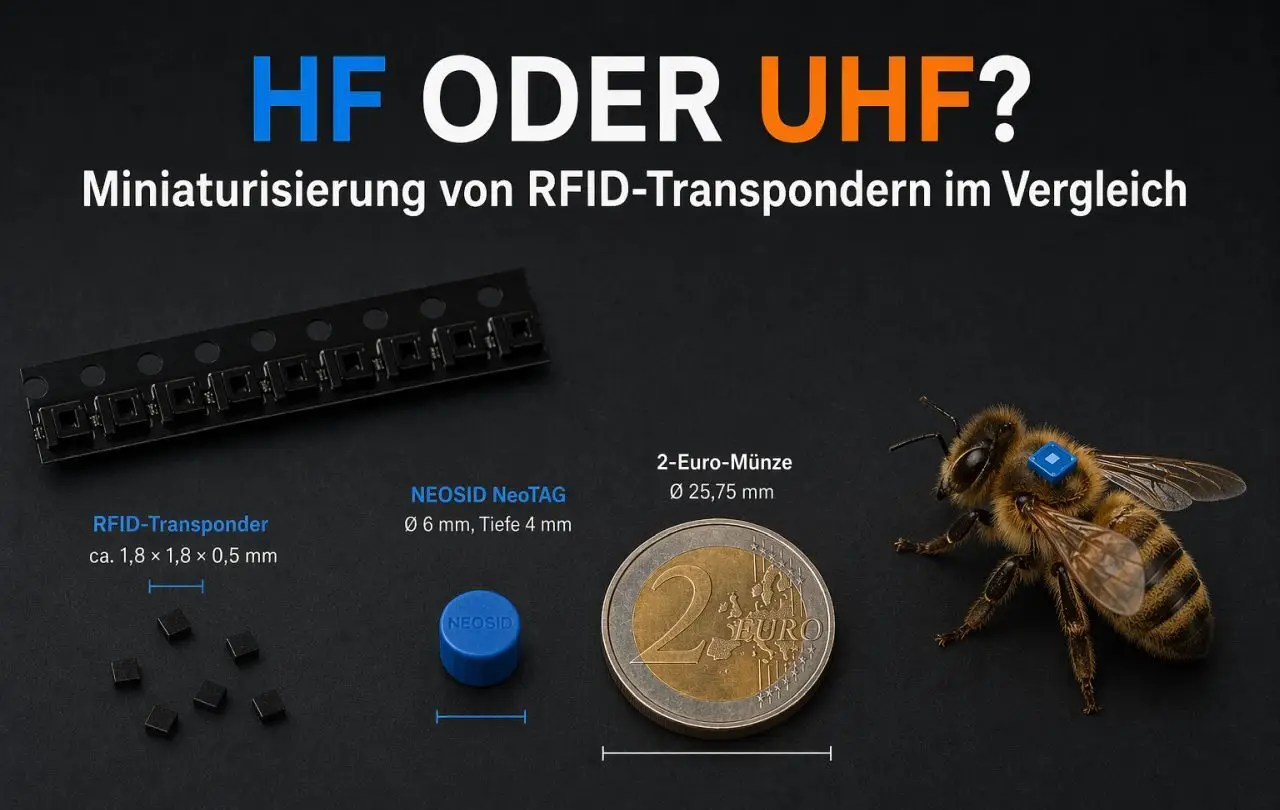

Auf Geräteebene beginnt dies mit einer vertrauenswürdigen Identität. Sensoren, Tags, Gateways und Edge Devices müssen eindeutig zuordenbar sein. Bei aktiven IoT-Geräten kann dies über Zertifikate, Secure Elements oder vergleichbare Mechanismen erfolgen. Bei passiven Technologien wie RFID liegt der Schwerpunkt stärker auf der kontrollierten Reader-Infrastruktur, der sicheren Zuordnung von Tag-Daten und der Absicherung der Middleware.

Ebenso zentral ist die Integrität der Firmware. Edge Devices, Gateways und aktive Sensoren sollten nur vertrauenswürdige Software ausführen. Secure Boot, signierte Firmware und abgesicherte Update-Prozesse sind dafür wichtige technische Grundlagen. Besonders bei Geräten mit langen Lebenszyklen darf Sicherheit nicht beim Rollout enden. Updates, Schlüsselrotation und Gerätemanagement müssen über Jahre hinweg möglich bleiben.

Die Funkkommunikation selbst muss gegen Manipulation, Spoofing und Replay-Angriffe abgesichert werden. Bei LoRaWAN betrifft das das Schlüsselmanagement und die sichere Geräteaktivierung. Bei BLE- und RTLS-Systemen geht es um die Authentifizierung von Beacons und die Integrität von Positionsdaten. Bei Mobilfunk- oder 5G-basierten IoT-Anbindungen kommen abgesicherte Netzprofile und kontrollierte Verbindungen zum Backend hinzu.

Gateways werden zu sicherheitskritischen Knotenpunkten. Sie müssen gehärtet, regelmäßig aktualisiert und vom restlichen Netzwerk getrennt betrieben werden. Gleichzeitig ist eine klare Netzwerksegmentierung notwendig, um IoT-Systeme von IT- und OT-Bereichen abzugrenzen und laterale Angriffe zu verhindern.

Edge-Systeme übernehmen zunehmend aktive Sicherheitsfunktionen. Sie können Anomalien erkennen, Daten lokal absichern und im Störfall unabhängig weiterarbeiten. Damit werden sie zu einem zentralen Baustein für resiliente Echtzeit-Systeme.

Auch die Plattformebene wird regulatorisch relevant. Unternehmen müssen jederzeit nachvollziehen können, welche Geräte aktiv sind, wie sie konfiguriert sind und wer auf Daten zugreift. Zentrale Geräteverwaltung, Auditierbarkeit und sichere Schnittstellen sind dafür notwendig.

Das IoT-Edge-Cloud-Kontinuum als Sicherheitsarchitektur

Vor diesem Hintergrund gewinnt das Konzept des IoT-Edge-Cloud-Kontinuums an Bedeutung. Es beschreibt eine Architektur, in der Datenverarbeitung und Intelligenz über Geräte, Edge-Komponenten und Cloud-Systeme verteilt sind.

Im Kontext von NIS2 wird dieses Kontinuum zum Bauplan für resiliente Systeme. Sicherheitsfunktionen müssen entlang dieser gesamten Kette implementiert werden. Das beginnt bei der sicheren Identität eines Geräts, setzt sich in der geschützten Kommunikation über Funk fort und endet bei der kontrollierten Verarbeitung in der Cloud.

Ein zentraler Vorteil dieser Architektur liegt in der Verteilung von Verantwortung. Edge-Systeme können sicherheitsrelevante Entscheidungen lokal treffen, während zentrale Plattformen die übergreifende Überwachung und Steuerung übernehmen.

Meldepflichten und operative Umsetzung

Neben technischen Anforderungen fordert NIS2 klare Prozesse im Umgang mit Sicherheitsvorfällen. Ereignisse müssen frühzeitig erkannt, bewertet und gemeldet werden.

Für IoT-Systeme bedeutet das, dass Daten aus Geräten, Netzwerken und Plattformen zusammengeführt werden müssen. Nur so lassen sich Vorfälle zuverlässig erkennen und die geforderten Reaktionszeiten einhalten.

Verantwortung und Lieferketten

NIS2 verankert Cybersicherheit auf Management-Ebene und bezieht die gesamte Lieferkette ein. Unternehmen müssen nachvollziehen können, welche Komponenten und Dienste in ihren Systemen eingesetzt werden und wie diese abgesichert sind.

Für IoT-Anbieter entsteht daraus die Pflicht, Sicherheitsmechanismen transparent darzustellen und langfristig wartbare Systeme bereitzustellen.

Beispielhafte RFID-Reader für NIS2-relevante Architekturen

Die Auswahl geeigneter RFID-Reader spielt im Kontext von NIS2 eine zentrale Rolle. Entscheidend ist dabei nicht die reine Lesefunktion, sondern die Fähigkeit, als Teil einer kontrollierbaren Systemarchitektur zu agieren. Moderne Reader übernehmen zunehmend Funktionen eines IoT-Gateways und müssen entsprechend bewertet werden.

Kathrein RRU 4500 UHF RFID Reader

Der RRU 4570 bzw. die 45xx-Serie von Kathrein Solutions steht exemplarisch für die Entwicklung hin zum Edge-Gerät. Der Reader integriert einen Dual-Core-PC, mehrere Netzwerkschnittstellen und mobile Konnektivität. Damit fungiert er nicht nur als Lesegerät, sondern als Teil der Edge-Schicht innerhalb einer IoT-Architektur.

Die Unterstützung von EPC Gen2v2 erlaubt zudem Sicherheitsfunktionen wie Authentifizierung auf Transponderebene. In Kombination mit Netzwerkfähigkeit und lokalem Processing erfüllt der Reader zentrale Voraussetzungen für NIS2-relevante Systeme.

FEIG LRU500i UHF RFID Reader

Der LRU500i steht für klassische Enterprise-Infrastruktur. Als IP-basierter Reader mit PoE-Anbindung ist er darauf ausgelegt, in zentrale IT-Systeme integriert zu werden.

Im Gegensatz zu Edge-Readern liegt der Fokus hier auf stabiler Kommunikation und zentraler Steuerung. Für NIS2 ist entscheidend, dass solche Geräte vollständig in Logging-, Monitoring- und Zugriffskontrollsysteme eingebunden werden können.

Balluff BIS VU-320 RFID System

Balluff-Systeme sind typischerweise tief in Produktionsumgebungen integriert. Sie arbeiten eng mit Maschinensteuerungen und Feldbussystemen zusammen und erfüllen eine zentrale Rolle in OT-Prozessen.

Im NIS2-Kontext liegt hier die Herausforderung darin, diese Systeme aus der isolierten Automatisierung heraus in übergreifende Sicherheitsarchitekturen zu integrieren. Die Geräte selbst sind robust und zuverlässig, ihre Sicherheit entsteht jedoch erst durch die Einbindung über Gateways und Edge-Systeme.

BLE–Wi-Fi-Gateways als sicherheitskritische Übergangspunkte

Neben klassischen RFID-Infrastrukturen gewinnen BLE-basierte Systeme zunehmend an Bedeutung, insbesondere im Bereich Asset Tracking, RTLS und Condition Monitoring. Eine typische Architektur besteht aus batteriebetriebenen BLE-Tags, die ihre Daten an Gateways übertragen, welche wiederum über Wi-Fi oder Ethernet mit Backend-Systemen kommunizieren.

Technologien wie BluFi™ zeigen exemplarisch, wie dieser Übergang zwischen lokaler Funkkommunikation und IP-basierter Infrastruktur realisiert wird. Dabei übernehmen Gateways eine zentrale Rolle als Protokollübersetzer und Aggregationspunkte. Sie verbinden nicht nur unterschiedliche Technologien, sondern auch Sicherheitsdomänen.

Im Kontext von NIS2 sind diese Gateways besonders kritisch. Während BLE-Tags häufig nur begrenzte Sicherheitsmechanismen bieten, liegt die Verantwortung für Authentifizierung, Datenintegrität und sichere Weiterleitung beim Gateway. Es muss sicherstellen, dass nur autorisierte Geräte eingebunden werden, Daten nicht manipuliert werden können und die Kommunikation in Richtung Backend abgesichert ist.

Gleichzeitig entsteht hier ein potenzieller Angriffspunkt. Wird ein Gateway kompromittiert, kann dies den Zugriff auf eine große Anzahl von Endgeräten ermöglichen oder manipulierte Daten in zentrale Systeme einspeisen. Daher müssen BLE–Wi-Fi-Gateways wie klassische Edge-Systeme behandelt werden: mit gesicherter Firmware, kontrolliertem Zugriff, Netzwerksegmentierung und Integration in Monitoring- und Incident-Response-Prozesse.

Einordnung: Gerät vs. System

Diese Beispiele zeigen deutlich, dass die NIS2-Relevanz nicht vom Hersteller oder Gerätetyp allein abhängt. Entscheidend ist, ob der Reader:

als Netzwerkgerät adressierbar ist

in Monitoring- und Logging-Systeme integriert werden kann

updatefähig und langfristig wartbar ist

Teil einer segmentierten Architektur ist

Ein einfacher USB-Reader erfüllt diese Anforderungen nicht. Ein netzwerkfähiger RFID-Reader hingegen kann, richtig eingesetzt, ein vollwertiger Bestandteil einer sicheren IoT-Architektur sein.

Fazit

Die NIS2-Richtlinie führt zu einer strukturellen Neuausrichtung der Cybersicherheit. IoT-Systeme werden dabei zu einem zentralen Bestandteil regulatorischer Anforderungen. Wireless-Technologien, Edge-Komponenten und Plattformen müssen als integrierte Sicherheitsarchitektur gedacht werden. Gefragt sind sichere, nachvollziehbare und durchgängig integrierte Systeme.