Leuze: Sieben Schritte für sichere Anlageninspektionen

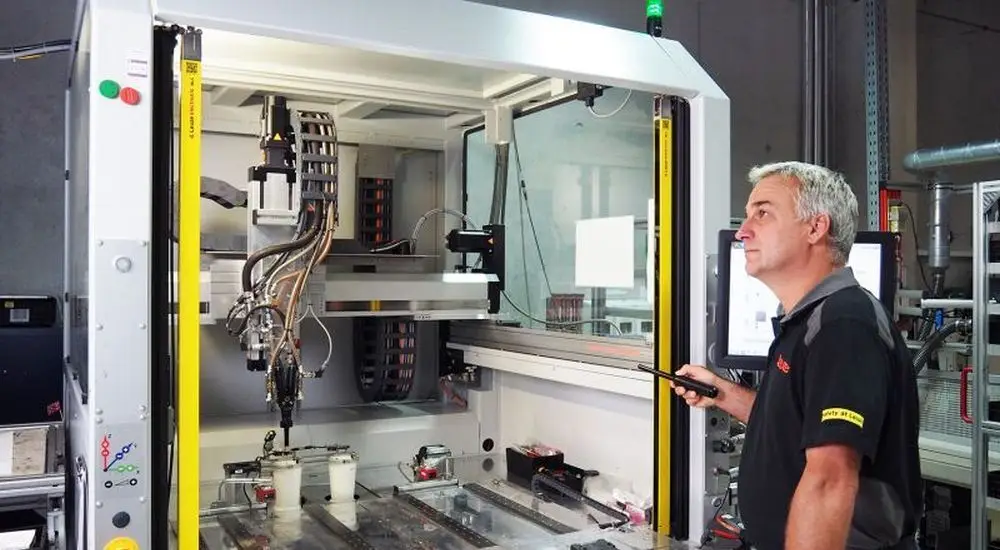

Leuze hat eine strukturierte siebenstufige Methodik veröffentlicht, um Maschinenbetreiber bei der Vorbereitung auf Sicherheitsinspektionen in der industriellen Automatisierung zu unterstützen. Der Ansatz konzentriert sich auf die Risikoidentifizierung, die normgerechte Bewertung und die Validierung und trägt so dazu bei, die Einhaltung von Vorschriften sicherzustellen, Sicherheitslücken zu verringern und die Betriebssicherheit aufrechtzuerhalten.

Strukturierter Sicherheitsansatz für industrielle Umgebungen

Die Leuze electronic GmbH + Co. KG präsentiert einen systematischen Rahmen zur Verbesserung der Maschinen- und Anlagensicherheit in industriellen Anwendungen. Die Methodik basiert auf praktischen Erfahrungen aus dem Sicherheitsdienst und geht auf wiederkehrende Probleme wie übersehene Risiken, Zeitdruck und unzureichende Dokumentation ein.

Nach Angaben des Unternehmens entstehen viele Sicherheitsmängel bereits lange vor formellen Inspektionen. Daher ist ein strukturierter und kontinuierlicher Prozess erforderlich, um die Einhaltung von Vorschriften zu gewährleisten und Betriebsstörungen zu vermeiden.

Schritt 1 und 2: Risikoidentifizierung und -bewertung

Die erste Phase konzentriert sich auf die Identifizierung aller relevanten Risiken innerhalb eines Systems. Dazu gehören mechanische und elektrische Gefahren sowie der Zustand von Schutzeinrichtungen wie Sicherheitssensoren und Steuerungssystemen. Die Dokumentation spielt eine zentrale Rolle bei der Erkennung von Verschleiß, Manipulationen oder Fehlkonfigurationen.

Nach der Identifizierung werden die Risiken gemäß EN ISO 12100 bewertet. Dieser Schritt bietet eine standardisierte Grundlage für die Einstufung von Gefahren und die Festlegung von Maßnahmen zur Risikominderung. Die daraus resultierende Risikoanalyse bildet die Grundlage für alle weiteren technischen und investitionsbezogenen Entscheidungen.

Schritt 3 und 4: Entwicklung und Verfeinerung von Sicherheitskonzepten

Ein formales Sicherheitskonzept setzt identifizierte Risiken in konkrete Maßnahmen um. Es dient allen Beteiligten als Referenz und unterstützt die Abstimmung hinsichtlich Machbarkeit und Benutzerfreundlichkeit. Dieser Schritt ist unerlässlich, um Fehlinterpretationen bei der Umsetzung zu vermeiden.

In komplexen Automatisierungsumgebungen reichen herkömmliche Sicherheitskonzepte unter Umständen nicht aus. Anwendungen mit dynamischen Prozessen, wie beispielsweise wechselnde Palettenkonfigurationen an Muting-Stationen, erfordern fortschrittlichere und anwendungsspezifische Sicherheitsarchitekturen. Leuze betont, wie wichtig es ist, in dieser Phase maßgeschneiderte Sicherheitslösungen zu integrieren.

Schritt 5: Implementierung und Inbetriebnahme

Die Implementierungsphase erfordert ein detailliertes Verständnis des Systemaufbaus. Auf Grundlage dieser Analyse werden geeignete Sicherheitskomponenten wie Sensoren oder Schalter ausgewählt und konfiguriert.

Die Inbetriebnahme wird durch Fachwissen vor Ort unterstützt, wodurch sichergestellt wird, dass die Systemparameter korrekt eingestellt sind und das Personal in Betrieb und Wartung geschult wird. Dieser Schritt reduziert Integrationsrisiken und verbessert die langfristige Systemzuverlässigkeit.

Schritt 6: Verifizierung und Validierung

Um die Konformität und die funktionale Sicherheit zu gewährleisten, müssen alle implementierten Maßnahmen verifiziert und validiert werden. Dazu gehören das Testen von Sicherheitsfunktionen, das Durchführen von Messungen und das Dokumentieren der Ergebnisse unter realen Betriebsbedingungen.

Dieser Wirksamkeitsnachweis bestätigt, dass das System die erforderlichen Sicherheitsstandards erfüllt und in der Praxis wie vorgesehen funktioniert.

Schritt 7: Dokumentation und fortlaufende Überprüfung

Eine umfassende Dokumentation bildet den letzten Schritt. Dazu gehören Risikobewertungen, Prüfberichte und Konformitätserklärungen. Diese Dokumente definieren den aktuellen Sicherheitsstatus des Systems.

Regelmäßige Inspektionen und wiederkehrende Risikobewertungen sind erforderlich, um die Konformität mit sich weiterentwickelnden technischen Standards aufrechtzuerhalten. Eine kontinuierliche Überwachung gewährleistet sowohl die Sicherheit des Bedieners als auch die Systemverfügbarkeit über den gesamten Lebenszyklus hinweg.

Relevanz für Integratoren und Betreiber

Für Systemintegratoren und Lösungsanbieter bietet das Sieben-Schritte-Modell einen strukturierten Rahmen für die Konzeption und Validierung von Sicherheitsarchitekturen. Es unterstützt die Einhaltung etablierter Standards und erleichtert die Kommunikation zwischen den Beteiligten.

Für Betreiber verringert der Ansatz Unsicherheiten bei Inspektionen und trägt dazu bei, dass Sicherheitsmaßnahmen proaktiv statt reaktiv umgesetzt werden.

Kontaktieren Sie unsere Experten

Planen Sie eine Sicherheitsbewertung oder bereiten Sie sich auf eine anstehende Inspektion vor? Besprechen Sie Ihre Anforderungen mit erfahrenen Spezialisten und identifizieren Sie potenzielle Risiken frühzeitig. Kontaktieren Sie uns, um zu erfahren, wie strukturierte Sicherheitsprozesse auf Ihr spezifisches System oder Ihre Anwendung angewendet werden können.