- La directive NIS2 élargit considérablement le champ de la cybersécurité en intégrant les systèmes IoT et les infrastructures numériques au-delà des infrastructures critiques traditionnelles.

- La sécurité doit être envisagée comme une caractéristique systémique intégrée dans l'architecture complète, du dispositif périphérique jusqu’au backend cloud.

- Les exigences techniques incluent l’identification fiable des appareils, l’intégrité du micrologiciel, la sécurisation des communications radio et la segmentation réseau.

- Les entreprises doivent mettre en place des processus clairs de gestion des incidents et assurer la traçabilité ainsi que la maintenance continue des systèmes IoT.

La directive européenne NIS2 (UE) 2022/2555 fait passer la cybersécurité du simple domaine informatique à une obligation à l'échelle de l'entreprise. NIS signifie « Network and Information Security », c'est-à-dire « sécurité des réseaux et de l'information ». NIS2 est la directive qui succède à la première directive NIS de 2016, laquelle définissait pour la première fois des exigences minimales en matière de cybersécurité à l'échelle de l'UE, mais concernait principalement les infrastructures critiques classiques.

Avec NIS2, ce cadre est considérablement élargi. La directive a été adoptée en 2022 et est en vigueur depuis janvier 2023. Les États membres de l'UE devaient la transposer dans leur droit national avant octobre 2024. Dans la pratique, cependant, la situation est hétérogène : certains pays ont mis en œuvre les dispositions dans les délais, d'autres, dont l'Allemagne, ne l'ont fait que plus tard.

Pour les entreprises, cela revêt une importance cruciale en termes de délais. Les exigences s’appliquent déjà ou sont sur le point d’entrer en vigueur, tandis qu’une incertitude persiste quant aux dispositions nationales détaillées. La référence 2022/2555 renvoie à l’année d’adoption et au numéro d’ordre de la directive européenne.

Pour les fournisseurs et les opérateurs de systèmes IoT, cela crée une nouvelle réalité : les appareils connectés, les technologies radio et les plateformes font désormais partie d’infrastructures réglementées.

Plus d'entreprises concernées, des exigences plus strictes

La directive NIS2 étend son champ d'application bien au-delà des infrastructures critiques classiques. Les entreprises industrielles, les prestataires de services logistiques et les opérateurs de plateformes numériques relèvent désormais également de cette réglementation.

Les systèmes IoT occupent ainsi le devant de la scène. Les installations de production, les capteurs connectés et les chaînes d'approvisionnement numériques ne sont plus seulement des moteurs d'efficacité, mais des systèmes liés à la sécurité. Les entreprises doivent considérer l'ensemble de leur architecture technique sous l'angle de la cyber-résilience.

La sécurité devient une caractéristique de l'architecture

La gestion obligatoire des risques cybernétiques est un élément central de la directive. Il est essentiel de comprendre que la sécurité ne peut plus être mise en œuvre de manière ponctuelle. Elle doit s’appliquer à l’ensemble de l’architecture du système, du niveau des appareils jusqu’au backend.

Pour l'IoT, cela implique un changement radical : les appareils en périphérie, les communications radio et les plateformes doivent être sécurisés en tant que système cohérent. Des mesures isolées ne suffisent pas si la chaîne de données dans son ensemble reste vulnérable.

Mesures concrètes pour les systèmes IoT sans fil et périphériques

Pour les systèmes IoT sans fil, la directive NIS2 s'applique principalement lorsque les appareils, les liaisons radio, les passerelles et les plateformes sont intégrés de manière permanente dans les processus opérationnels.

Ce qui est déterminant, ce n'est pas seulement de savoir si un appareil individuel communique de manière cryptée. Ce qui est déterminant, c'est de savoir si l'architecture dans son ensemble est identifiable, contrôlable, surveillable et maintenable.

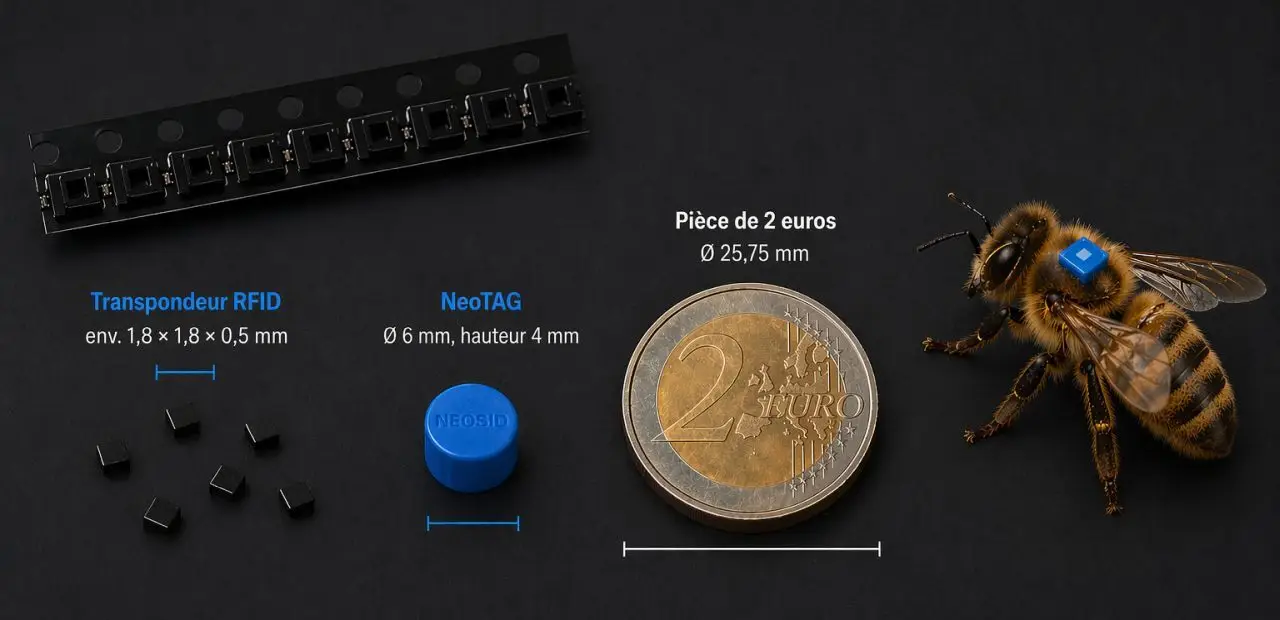

Au niveau des appareils, cela commence par une identité fiable. Les capteurs, les étiquettes, les passerelles et les appareils en périphérie doivent pouvoir être clairement identifiés. Pour les appareils IoT actifs, cela peut se faire via des certificats, des éléments sécurisés ou des mécanismes similaires. Pour les technologies passives telles que la RFID, l'accent est davantage mis sur l'infrastructure contrôlée des lecteurs, l'attribution sécurisée des données des étiquettes et la sécurisation du middleware.

L'intégrité du micrologiciel est tout aussi essentielle. Les périphériques en périphérie, les passerelles et les capteurs actifs ne doivent exécuter que des logiciels fiables. Le démarrage sécurisé, les micrologiciels signés et les processus de mise à jour sécurisés constituent des bases techniques importantes à cet effet. En particulier pour les appareils ayant un long cycle de vie, la sécurité ne doit pas s'arrêter au déploiement. Les mises à jour, la rotation des clés et la gestion des appareils doivent rester possibles pendant des années.

La communication radio elle-même doit être protégée contre la manipulation, l'usurpation d'identité et les attaques par rejeu. Dans le cas du LoRaWAN, cela concerne la gestion des clés et l'activation sécurisée des appareils. Pour les systèmes BLE et RTLS, il s'agit de l'authentification des balises et de l'intégrité des données de localisation. Pour les connexions IoT basées sur la téléphonie mobile ou la 5G, il faut ajouter des profils réseau sécurisés et des connexions contrôlées vers le backend.

Les passerelles deviennent des nœuds critiques pour la sécurité. Elles doivent être renforcées, mises à jour régulièrement et exploitées de manière isolée du reste du réseau. Parallèlement, une segmentation claire du réseau est nécessaire pour séparer les systèmes IoT des domaines IT et OT et empêcher les attaques latérales.

Les systèmes en périphérie assument de plus en plus de fonctions de sécurité actives. Ils peuvent détecter les anomalies, sécuriser les données localement et continuer à fonctionner de manière autonome en cas de panne. Ils deviennent ainsi un élément central des systèmes résilients en temps réel.

Le niveau de la plateforme devient également pertinent sur le plan réglementaire. Les entreprises doivent pouvoir savoir à tout moment quels appareils sont actifs, comment ils sont configurés et qui accède aux données. Une gestion centralisée des appareils, une auditabilité et des interfaces sécurisées sont nécessaires à cet effet.

Le continuum IoT-Edge-Cloud en tant qu'architecture de sécurité

Dans ce contexte, le concept du continuum IoT-Edge-Cloud prend de l'importance. Il décrit une architecture dans laquelle le traitement des données et l'intelligence sont répartis entre les appareils, les composants Edge et les systèmes cloud.

Dans le contexte de la directive NIS2, ce continuum devient le plan directeur pour des systèmes résilients. Les fonctions de sécurité doivent être mises en œuvre tout au long de cette chaîne. Cela commence par l'identité sécurisée d'un appareil, se poursuit par une communication radio protégée et se termine par un traitement contrôlé dans le cloud.

L'un des principaux avantages de cette architecture réside dans la répartition des responsabilités. Les systèmes périphériques peuvent prendre localement des décisions relatives à la sécurité, tandis que les plateformes centrales se chargent de la surveillance et du contrôle globaux.

Obligations de notification et mise en œuvre opérationnelle

Outre les exigences techniques, la directive NIS2 impose des processus clairs pour la gestion des incidents de sécurité. Les événements doivent être détectés, évalués et signalés à un stade précoce.

Pour les systèmes IoT, cela signifie que les données provenant des appareils, des réseaux et des plateformes doivent être regroupées. C'est la seule façon de détecter les incidents de manière fiable et de respecter les délais de réaction requis.

Responsabilité et chaînes d'approvisionnement

La directive NIS2 ancrent la cybersécurité au niveau de la direction et englobent l'ensemble de la chaîne d'approvisionnement. Les entreprises doivent être en mesure de savoir quels composants et services sont utilisés dans leurs systèmes et comment ceux-ci sont sécurisés.

Il en résulte pour les fournisseurs IoT l'obligation de présenter leurs mécanismes de sécurité de manière transparente et de fournir des systèmes pouvant être maintenus à long terme.

Exemples de lecteurs RFID pour les architectures relevant de la directive NIS2

Le choix de lecteurs RFID adaptés joue un rôle central dans le contexte de la directive NIS2. Ce n'est pas la simple fonction de lecture qui est déterminante, mais la capacité à s'intégrer dans une architecture système contrôlable. Les lecteurs modernes assument de plus en plus les fonctions d'une passerelle IoT et doivent être évalués en conséquence.

Lecteur RFID UHF Kathrein RRU 4500

Le RRU 4570 et la série 45xx de Kathrein Solutions illustrent parfaitement l'évolution vers les appareils de périphérie. Le lecteur intègre un PC double cœur, plusieurs interfaces réseau et une connectivité mobile. Il ne sert donc pas seulement de lecteur, mais fait partie de la couche périphérique au sein d'une architecture IoT.

La prise en charge de la norme EPC Gen2v2 permet en outre des fonctions de sécurité telles que l'authentification au niveau du transpondeur. Combiné à sa connectivité réseau et à son traitement local, ce lecteur répond aux exigences essentielles des systèmes relevant de la directive NIS2.

Lecteur RFID UHF FEIG LRU500i

Le LRU500i incarne l'infrastructure d'entreprise classique. En tant que lecteur IP avec connexion PoE, il est conçu pour être intégré dans des systèmes informatiques centraux.

Contrairement aux lecteurs Edge, l'accent est ici mis sur une communication stable et un contrôle centralisé. Pour la norme NIS2, il est essentiel que ces appareils puissent être entièrement intégrés dans des systèmes de journalisation, de surveillance et de contrôle d'accès.

Système RFID Balluff BIS VU-320

Les systèmes Balluff sont généralement profondément intégrés dans les environnements de production. Ils fonctionnent en étroite collaboration avec les commandes de machines et les systèmes de bus de terrain et jouent un rôle central dans les processus OT.

Dans le contexte NIS2, le défi consiste ici à intégrer ces systèmes hors de l'automatisation isolée pour les faire entrer dans des architectures de sécurité globales. Les appareils eux-mêmes sont robustes et fiables, mais leur sécurité ne résulte que de leur intégration via des passerelles et des systèmes périphériques.

Les passerelles BLE-Wi-Fi comme points de transition critiques pour la sécurité

Outre les infrastructures RFID classiques, les systèmes basés sur le BLE gagnent en importance, notamment dans les domaines du suivi des actifs, des RTLS et de la surveillance des conditions. Une architecture type se compose de balises BLE alimentées par batterie qui transmettent leurs données à des passerelles, lesquelles communiquent à leur tour avec les systèmes backend via Wi-Fi ou Ethernet.

Des technologies telles que BluFi™ illustrent parfaitement comment cette transition entre la communication radio locale et l'infrastructure IP est réalisée. Les passerelles jouent ici un rôle central en tant que traducteurs de protocoles et points d'agrégation. Elles relient non seulement différentes technologies, mais aussi différents domaines de sécurité.

Dans le contexte de NIS2, ces passerelles revêtent une importance particulière. Alors que les balises BLE n'offrent souvent que des mécanismes de sécurité limités, la responsabilité de l'authentification, de l'intégrité des données et de la transmission sécurisée incombe à la passerelle. Celle-ci doit garantir que seuls les appareils autorisés sont connectés, que les données ne peuvent pas être manipulées et que la communication vers le backend est sécurisée.

Dans le même temps, cela crée un point d'attaque potentiel. Si une passerelle est compromise, cela peut permettre l'accès à un grand nombre de terminaux ou l'injection de données manipulées dans les systèmes centraux. C'est pourquoi les passerelles BLE-Wi-Fi doivent être traitées comme des systèmes périphériques classiques : avec un micrologiciel sécurisé, un accès contrôlé, une segmentation du réseau et une intégration dans les processus de surveillance et de réponse aux incidents.

Classification : appareil vs système

Ces exemples montrent clairement que la pertinence de la directive NIS2 ne dépend pas uniquement du fabricant ou du type d'appareil. Ce qui est déterminant, c'est de savoir si le lecteur :

peut être adressé en tant qu'appareil réseau

peut être intégré dans des systèmes de surveillance et de journalisation

peut être mis à jour et entretenu à long terme

fait partie d'une architecture segmentée

Un simple lecteur USB ne répond pas à ces exigences. En revanche, un lecteur RFID compatible réseau peut, s'il est correctement utilisé, constituer un élément à part entière d'une architecture IoT sécurisée.

Conclusion

La directive NIS2 entraîne une réorientation structurelle de la cybersécurité. Les systèmes IoT deviennent ainsi un élément central des exigences réglementaires. Les technologies sans fil, les composants périphériques et les plateformes doivent être considérés comme une architecture de sécurité intégrée. Il faut des systèmes sécurisés, traçables et intégrés de bout en bout.