Leuze dévoile une procédure en 7 étapes pour contrôles machines sûrs

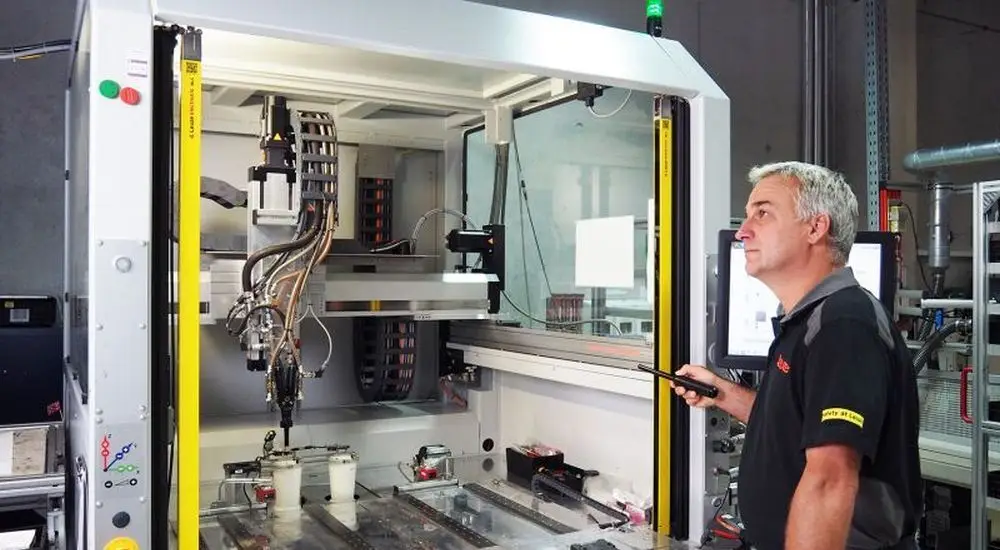

Leuze a publié une méthodologie structurée en sept étapes destinée à aider les opérateurs de machines à se préparer aux inspections de sécurité dans le domaine de l'automatisation industrielle.

Cette approche met l'accent sur l'identification des risques, l'évaluation fondée sur les normes et la validation, contribuant ainsi à garantir la conformité, à réduire les lacunes en matière de sécurité et à maintenir la fiabilité opérationnelle.

Une approche structurée de la sécurité pour les environnements industriels

Leuze electronic GmbH + Co. KG présente un cadre systématique visant à améliorer la sécurité des machines et des systèmes dans toutes les applications industrielles. Cette méthodologie s'appuie sur l'expérience pratique des services de sécurité et aborde des problèmes récurrents tels que les risques négligés, les contraintes de temps et l'insuffisance de la documentation.

Selon l'entreprise, de nombreuses lacunes en matière de sécurité trouvent leur origine bien avant les inspections formelles. Un processus structuré et continu est donc nécessaire pour garantir la conformité et éviter les perturbations opérationnelles.

Étapes 1 et 2 : identification et évaluation des risques

La première phase se concentre sur l'identification de tous les risques pertinents au sein d'un système. Cela inclut les dangers mécaniques et électriques, ainsi que l'état des dispositifs de protection tels que les capteurs de sécurité et les systèmes de commande. La documentation joue un rôle central dans la détection de l'usure, des altérations ou des erreurs de configuration.

Une fois identifiés, les risques sont évalués conformément à la norme EN ISO 12100. Cette étape fournit une base standardisée pour classer les dangers et définir des mesures d'atténuation. L'analyse des risques qui en résulte guide toutes les décisions techniques et d'investissement ultérieures.

Étapes 3 et 4 : Élaboration et affinement des concepts de sécurité

Un concept de sécurité formel traduit les risques identifiés en mesures concrètes. Il sert de référence pour toutes les parties prenantes et facilite la mise en accord sur la faisabilité et la facilité d'utilisation. Cette étape est essentielle pour éviter toute interprétation erronée lors de la mise en œuvre.

Dans les environnements d'automatisation complexes, les concepts de sécurité conventionnels peuvent s'avérer insuffisants. Les applications impliquant des processus dynamiques, telles que les changements de configuration des palettes aux stations de muting, nécessitent des architectures de sécurité plus avancées et spécifiques à l'application. Leuze souligne l'importance d'intégrer des solutions de sécurité sur mesure à ce stade.

Étape 5 : Mise en œuvre et mise en service

La phase de mise en œuvre nécessite une compréhension détaillée de la configuration du système. Sur la base de cette analyse, des composants de sécurité adaptés, tels que des capteurs ou des interrupteurs, sont sélectionnés et configurés.

La mise en service s'appuie sur une expertise sur site, garantissant que les paramètres du système sont correctement réglés et que le personnel est formé au fonctionnement et à la maintenance. Cette étape réduit les risques d'intégration et améliore la fiabilité à long terme du système.

Étape 6 : Vérification et validation

Afin de garantir la conformité et la sécurité fonctionnelle, toutes les mesures mises en œuvre doivent être vérifiées et validées. Cela inclut le test des fonctions de sécurité, la réalisation de mesures et la documentation des résultats dans des conditions de fonctionnement réelles.

Cette preuve d'efficacité confirme que le système répond aux normes de sécurité requises et fonctionne comme prévu dans la pratique.

Étape 7 : Documentation et inspection continue

Une documentation complète constitue la dernière étape. Cela inclut les évaluations des risques, les rapports d'essai et les déclarations de conformité. Ces documents définissent l'état de sécurité actuel du système.

Des inspections régulières et des évaluations de risques récurrentes sont nécessaires pour maintenir la conformité aux normes techniques en constante évolution. Une surveillance continue garantit à la fois la sécurité des opérateurs et la disponibilité du système tout au long de son cycle de vie.

Pertinence pour les intégrateurs et les opérateurs

Pour les intégrateurs de systèmes et les fournisseurs de solutions, le modèle en sept étapes offre un cadre structuré pour la conception et la validation des architectures de sécurité. Il favorise la conformité aux normes établies et facilite la communication entre les parties prenantes.

Pour les opérateurs, cette approche réduit l'incertitude lors des inspections et contribue à garantir que les mesures de sécurité sont mises en œuvre de manière proactive plutôt que réactive.

Contactez nos experts

Vous planifiez une évaluation de sécurité ou vous préparez à une inspection à venir ? Discutez de vos besoins avec des spécialistes expérimentés et identifiez les risques potentiels à un stade précoce. Contactez-nous pour découvrir comment des processus de sécurité structurés peuvent être appliqués à votre système ou application spécifique.