- Le chiffrement de bout en bout sur les appareils IoT est indispensable pour empêcher l'écoute non autorisée.

- L’authentification mutuelle des dispositifs limite les risques d’usurpation et de contrôle frauduleux.

- Les mécanismes anti-rejeu comme les clés tournantes et nonces sont essentiels pour garantir la non-reproductibilité des messages.

- La sécurité doit être conçue de manière globale, incluant segmentation réseau, principes zero trust et mises à jour OTA sécurisées.

Dans le monde connecté de l'Internet des objets (IoT), les communications sans fil sont indispensables, en particulier lorsque la longue portée est essentielle. Que ce soit dans les centres logistiques, l'agriculture, la gestion de l'énergie ou les applications industrielles, des technologies telles que LoRaWAN, UHF RFID ou 5G permettent des connexions stables sur de longues distances, parfois plusieurs kilomètres. Les smartphones, les appareils portables et les véhicules communiquent également sans fil via des protocoles tels que BLE, UWB ou Wi-Fi.

Mais c'est précisément là que réside le défi : plus la portée de transmission d'un signal radio est grande, plus la surface d'attaque potentielle est importante. Contrairement aux réseaux câblés ou aux communications à courte portée telles que NFC, les signaux sans fil s'étendent bien au-delà de la zone prévue et peuvent être reçus par toute personne disposant de l'équipement technique approprié. Cela rend les communications sans fil à grande distance particulièrement vulnérables aux incidents de sécurité, qu'il s'agisse de simple écoute clandestine, d'usurpation d'identité, d'attaques par rejeu ou de contrôle non autorisé d'appareils IoT.

Raison de plus pour laquelle les entreprises ne doivent pas sacrifier le contrôle au profit de la couverture.

La sécurité doit être intégrée dès le départ, appliquée de manière cohérente et régulièrement révisée. Nous présentons ci-dessous les contre-mesures techniques, cryptographiques et organisationnelles les plus importantes pour sécuriser de manière fiable les communications radio IoT, même sur de longues distances.

Aperçu des mesures clés

1. Chiffrement de bout en bout : le premier rempart contre l'écoute clandestine

Toute transmission sans fil est fondamentalement interceptable, même si le signal radio semble crypté. C'est pourquoi le chiffrement de bout en bout (E2EE) est la base d'une communication IoT sécurisée.

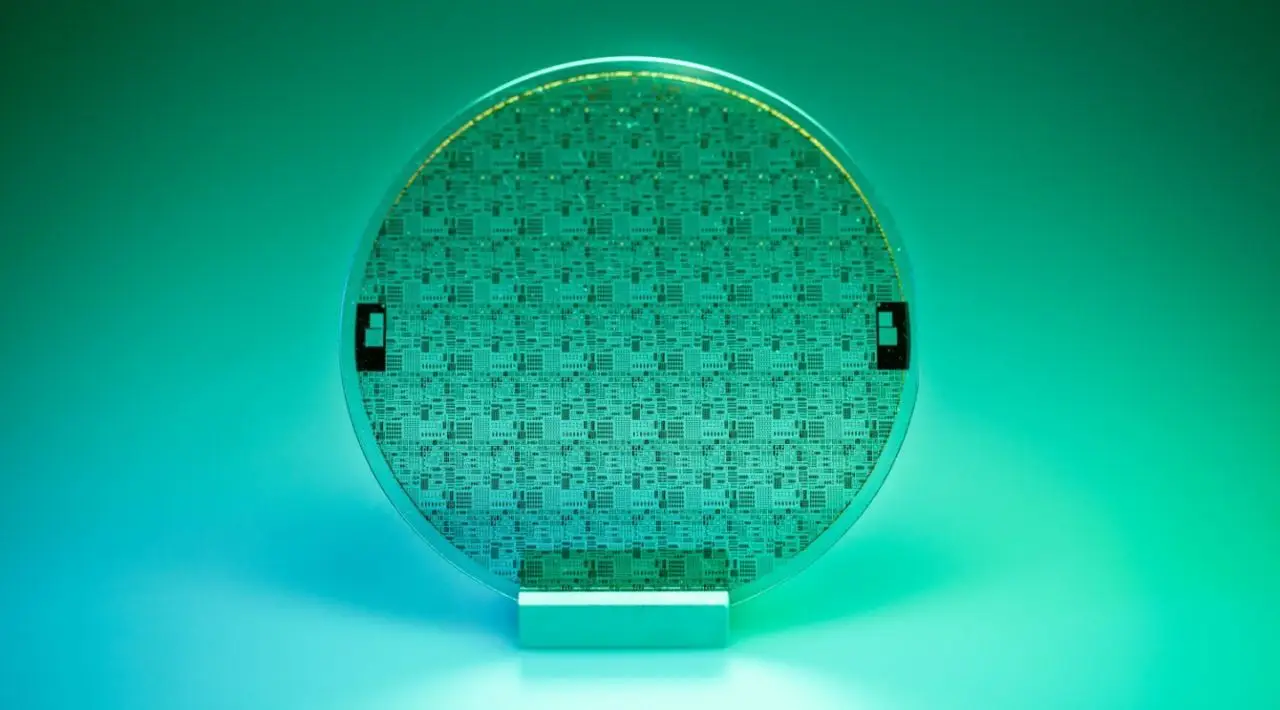

Au lieu de se fier uniquement aux protocoles de transport (par exemple, LoRaWAN ou MQTT), toutes les données doivent être cryptées directement sur l'appareil, idéalement dès le capteur ou le microcontrôleur. Des algorithmes modernes tels que AES-256, ECC (cryptographie à courbe elliptique) ou TLS 1.3 sont couramment utilisés. L'efficacité est essentielle, en particulier dans l'IoT à faible consommation d'énergie. De nombreuses puces prennent désormais en charge le chiffrement matériel avec une consommation d'énergie minimale.

2. Authentification des appareils : la confiance commence par l'identité

Qui est autorisé à communiquer avec qui ? Cette question apparemment simple est complexe et cruciale dans la pratique de l'IoT. Sans authentification, les attaquants peuvent usurper l'identité d'appareils légitimes (spoofing) ou manipuler les communications en cours.

Les systèmes robustes reposent sur l'authentification mutuelle entre les appareils. Cela peut impliquer :

des certificats X.509 (utilisés avec HTTPS),

la validation des signatures numériques au niveau des messages, ou

des mécanismes de défi-réponse utilisant des secrets partagés.

Les étiquettes RFID UHF, par exemple, peuvent être équipées de puces de sécurité spéciales (par exemple, NXP UCODE DNA) qui prennent en charge l'authentification basée sur AES avec des lecteurs autorisés, ce qui les rend impossibles à cloner et protégées contre tout contrôle externe.

3. Protection contre les attaques par rejeu : temps, aléatoire et unicité

Les attaquants n'ont pas toujours besoin de comprendre le contenu de la communication. Souvent, il suffit d'enregistrer un signal radio valide et de le rejouer plus tard, par exemple pour déverrouiller un appareil, déclencher une action ou contourner des mécanismes de sécurité.

La contre-mesure : imposer la non-reproductibilité.

Cela peut être réalisé grâce à :

Clés tournantes: clés qui changent à chaque transmission.

Nonces: valeurs aléatoires et uniques intégrées à chaque message.

Jetons temporels: messages valables uniquement pendant une courte période.

Compteurs de trames et codes d'intégrité des messages (MIC), comme requis dans LoRaWAN.

Les balises BLE, par exemple, utilisent des UUID rotatifs (identifiants roulants) pour empêcher l'identification persistante.

4. Limitation basée sur le contexte : communication uniquement là où et quand cela est nécessaire

Le géorepérage et le repérage temporel sont des stratégies de contrôle d'accès simples mais efficaces. L'idée : les appareils IoT ne peuvent communiquer que s'ils se trouvent au bon endroit au bon moment.

Exemples :

Un capteur LoRa n'est autorisé à transmettre que dans une zone désignée de l'usine ; en dehors de cette zone, la passerelle bloque les paquets.

Une de lecteur UHF n'accepte de nouvelles commandes que lorsqu'elle est connectée à un réseau Wi-Fi autorisé.

Les balises BLE dans un hôpital ne sont actives qu'entre 8 h et 18 h ; elles sont inactives en dehors de ces heures.

5. Mises à jour sécurisées du micrologiciel : protection tout au long du cycle de vie

De nombreux appareils IoT sont conçus pour durer 5, 10 ans ou plus. Mais sans capacités de mise à jour sécurisées, ils restent vulnérables, en particulier dans les systèmes sans fil où l'accès physique est rare.

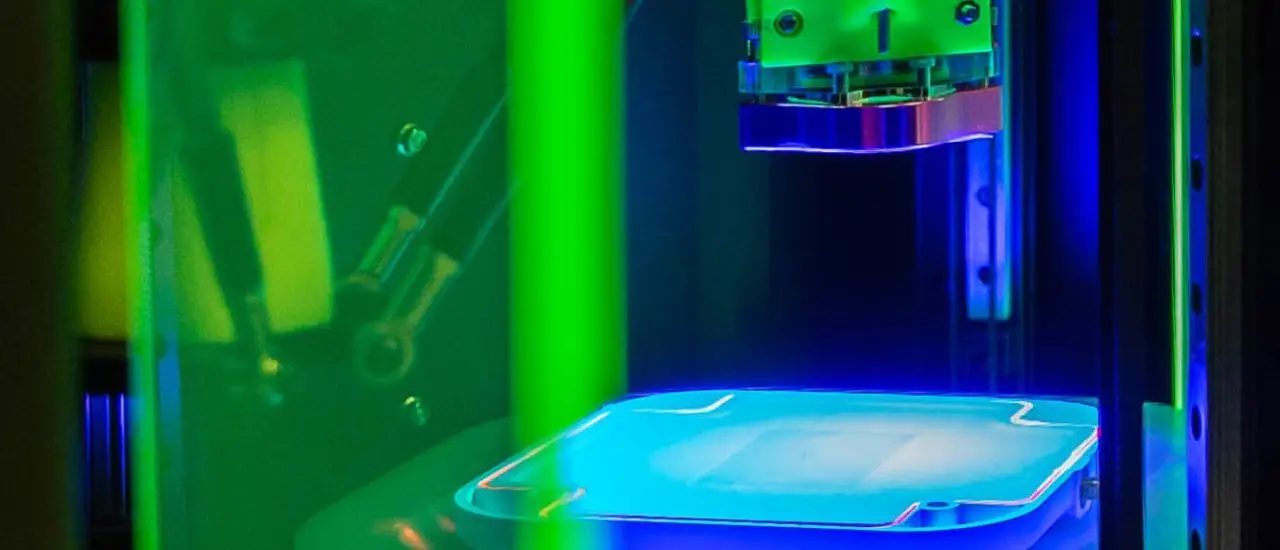

Les mises à jour OTA (Over-the-Air) sécurisées sont essentielles :

Les mises à jour doivent être signées numériquement (par exemple, avec SHA-256 + RSA).

Les appareils doivent vérifier l'intégrité avant l'installation, et non après.

Les serveurs de mise à jour doivent communiquer via des canaux authentifiés et cryptés.

Les mises à jour doivent également être programmées pendant des plages horaires contrôlées afin d'éviter toute perturbation dans les environnements en production.

6. Surveillance en temps réel et détection des anomalies

Même les réseaux sans fil les mieux sécurisés peuvent subir des attaques ou des dysfonctionnements. Pour détecter ces événements à un stade précoce, il est essentiel de disposer de systèmes de surveillance et d'enregistrement, soit localement (sur les passerelles), soit de manière centralisée dans le cloud.

Voici quelques approches efficaces :

Journaux de connexion et d'activité

Alertes basées sur des seuils (par exemple, trop de paquets en peu de temps)

Modèles d'apprentissage automatique qui apprennent les comportements normaux et détectent les écarts (détection des anomalies)

Ces systèmes sont essentiels non seulement pour la réponse aux incidents, mais aussi pour l'audit et la conformité, en particulier dans le contexte des infrastructures critiques (CI).

7. L'architecture de sécurité comme principe de conception

En fin de compte, il ne s'agit pas seulement de mesures individuelles, mais de l'interaction de toutes les couches. La sécurité IoT moderne suit le principe de la sécurité dès la conception.

Cela comprend :

La segmentation du réseau (par exemple, la séparation de la communication des machines de l'infrastructure du bâtiment).

La mise en œuvre du principe « zero trust » : aucune confiance implicite, chaque action doit être autorisée.

Le moindre privilège : chaque appareil ne reçoit que les autorisations dont il a réellement besoin.

Utilisation de composants certifiés : puces, modules, passerelles – la sécurité commence avec le matériel.

La sécurité de l'IoT sans fil sera au cœur des discussions lors du salon WIoT tomorrow 2025, qui se tiendra les 22 et 23 octobre à Wiesbaden, en Allemagne. Découvrezdes solutions pratiques, des avis d'experts et des démonstrations en direct sur la sécurité des communications via LoRaWAN, BLE, 5G, RFID, etc.

Niklas Van Bocxlaer - Responsable événementielsenior , WIoT tomorrow

Mesures de sécurité en détail : ce que chaque technologie sans fil exige spécifiquement

La communication sans fil n'est pas universelle. Chaque technologie IoT sans fil comporte ses propres risques de sécurité, mais aussi ses propres mécanismes de protection. Alors que LoRaWAN s'appuie sur des clés réseau et l'intégrité des paquets, les balises BLE nécessitent une approche complètement différente : visibilité, protection de l'identité et validité limitée dans le temps. NB-IoT, RFID ou 5G suivent des paradigmes différents en matière de cryptage, d'authentification et de stratégies de mise à jour.

Ci-dessous, nous décrivons les mesures de sécurité spécifiques requises pour chaque technologie afin d'éviter de sacrifier la portée et la flexibilité au profit de vulnérabilités de sécurité, et nous expliquons comment ces mécanismes de protection fonctionnent dans la pratique.

LoRaWAN

Utilisez des clés de session d'application (AppSKey) uniques par terminal pour garantir le chiffrement et l'intégrité des données.

Préférez LoRaWAN 1.1, qui comprend des fonctionnalités de sécurité avancées telles que les jetons de connexion et des contrôles d'intégrité des messages améliorés.

Activez les contrôles du compteur de trames sur le serveur réseau pour empêcher les attaques par rejeu.

Authentifiez chaque appareil via un serveur de connexion sécurisé avec gestion centralisée des clés.

Pour les mises à jour du micrologiciel via LoRaWAN, utilisez des groupes multicast avec livraison OTA cryptée et créneaux horaires pré-synchronisés.

RFID UHF

Utilisez uniquement des étiquettes RFID avec des mécanismes de cryptage et d'authentification AES-128 intégrés, tels que la série NXP UCODE DNA.

Sécurisez la communication entre le lecteur et l'étiquette à l'aide d'une procédure de challenge-réponse, dans laquelle le lecteur demande un code unique.

Assurez-vous que les lecteurs n'acceptent que les étiquettes provenant de gammes de produits approuvées avec des numéros de série valides (vérification en arrière-plan).

Désactivez ou détruisez les étiquettes après la vente (« kill command ») si la confidentialité ou la traçabilité présentent un risque.

Combinez l'infrastructure RFID avec un géorepérage physique, par exemple en n'autorisant les lecteurs que dans les zones protégées.

Bluetooth Low Energy (BLE)

Activez les connexions sécurisées LE avec la cryptographie à courbe elliptique (ECDH) pour une liaison sécurisée entre les appareils.

Évitez le mode d'appairage « Just Works » peu sûr – utilisez plutôt Passkey ou Numeric Comparison.

Pour les applications de balises, utilisez uniquement des balises avec des identifiants rotatifs, tels que Eddystone-EID ou iBeacon Secure Mode.

Limitez la puissance et la portée de transmission dans l'espace et dans le temps, par exemple uniquement pendant les heures d'ouverture aux entrées.

Utilisez Bluetooth Secure DFU (Device Firmware Update) pour les mises à jour OTA signées des appareils BLE.

Wi-Fi

Utilisez WPA3-Enterprise avec authentification EAP-TLS et certificats clients numériques pour sécuriser l'accès au réseau.

Activez l'isolation des appareils IoT dans le réseau Wi-Fi afin qu'ils ne puissent pas communiquer directement entre eux.

Segmentez les appareils IoT en VLAN et SSID distincts avec des règles de pare-feu limitées pour une séparation maximale du réseau.

Utilisez des PSK rotatifs ou une authentification centralisée via RADIUS pour les appareils sans capacité de certification.

5G (y compris les réseaux 5G privés / campus)

Authentifiez les appareils via USIM/eSIM à l'aide de la procédure 5G-AKA et utilisez des identifiants d'abonnement masqués (SUCI) pour empêcher les fuites IMSI.

Utilisez TLS 1.3 ou QUIC pour le chiffrement de bout en bout au niveau de l'application, même dans les réseaux 5G privés.

Dans les réseaux de campus, appliquez le découpage du réseau et le profilage QoS pour isoler et sécuriser les communications IoT critiques.

Activez le proxy de protection de la sécurité périphérique (SEPP) pour les transitions de données entre les réseaux (par exemple, l'itinérance ou la communication de site à site).

Reliez les appareils IoT à des mécanismes de jetons spécifiques à l'application (par exemple, OAuth 2.0 ou JWT signés) pour un contrôle d'identité et d'accès précis.

La sécurité n'est pas facultative, elle est essentielle

La portée sans fil est un avantage technologique, mais sans sécurité, elle devient une vulnérabilité. Ceux qui s'appuient sur des communications IoT à grande échelle doivent aller au-delà de la simple mise en œuvre de protocoles standard. La protection commence au niveau des appareils, se poursuit à travers le réseau, la transmission des données, le backend et s'étend à la gestion opérationnelle.

Seule une approche de sécurité cohérente et multicouche permet d'équilibrer la portée et les risques.

Anja Van Bocxlaer - Directricegénérale