- Collectors Universe utilise les étiquettes NFC Trusted de HID pour authentifier en temps réel les objets de collection.

- Chaque interaction génère une URL cryptographique unique empêchant le clonage ou la duplication des données.

- La solution Trusted Tag offre une expérience utilisateur sans application à installer, avec une sécurité intégrée invisible.

- HID Global maintient la continuité d'approvisionnement en puces grâce à une indépendance multi-fournisseurs.

Fondée en 1986, Collectors Universe, Inc. est une société américaine qui propose des services tiers d'évaluation et d'authentification de pièces de monnaie, de cartes à collectionner, de souvenirs sportifs et d'autographes.

Professional Coin Grading Service (PCGS), une division de Collectors Universe, a certifié plus de 44,8 millions de pièces, billets, médailles et jetons américains et internationaux, pour une valeur cumulée de plus de 42 milliards de dollars. PCGS est la première société tierce de classement de pièces et de billets à offrir une garantie soutenue par une société cotée en bourse.

HID Global, dont le siège social est situé à Austin (Texas), est une marque leader mondialement reconnue dans le domaine du contrôle d'accès, avec plus de 4 000 employés à travers le monde et des milliards de produits d' s RFID vendus. Ses compétences clés sont les technologies d'identification et d' s d'accès, la conception et la fabrication de composants intelligents, ainsi que la mise en place de solutions d'identification par le biais de services.

Collectors Universe

Vérifié en temps réel

Collectors Universe utilise les services Trusted Tag de HID pour prouver l'authenticité des produits et vérifier les informations figurant sur l'étiquette. Les collectionneurs et les revendeurs peuvent vérifier en temps réel les pièces scellées par PCGS. Des étiquettes NFC fiables sont intégrées dans les étuis à pièces avec des incrustations discrètes qui ne sont pas visibles derrière l'étiquette PCGS. Le collectionneur touche l'étui à pièces avec un smartphone compatible NFC et peut ensuite authentifier l'objet de collection via le service d'authentification Cloud.

Chaque « tapotement » génère une URL cryptographique unique qui lance automatiquement l'application PCGS Cert Verification App exclusive de Collectors Universe ou ouvre un navigateur web pour afficher des informations sur l'authenticité de la pièce ou du billet de banque. Le site web affiche également des informations plus détaillées telles que des rapports d'inventaire, la valeur estimée et des images haute résolution.

Comme une URL unique est générée à chaque « tapotement », les informations ne peuvent être ni clonées ni manipulées.

Le déploiement de deux millions d'étiquettes NFC

La cryptographie des étiquettes NFC Trusted et la facilité de vérification via un smartphone permettent une manipulation pratique. Ce service fourni pour les produits PCGS et Collectors Universe génère la confiance et renforce la confiance des acheteurs. Le client a l'assurance que son investissement est un objet de collection certifié et non une contrefaçon.

Collectors Universe a initialement déployé la solution sur environ 100 000 pièces afin de tester la compatibilité et la réaction des clients. Suite au succès de cette phase pilote, deux millions de balises NFC Trusted supplémentaires sont désormais utilisées pour intégrer le vaste inventaire de pièces, médailles, jetons et billets encapsulés.

« Nous voulons que les collectionneurs aient la certitude que lorsqu'ils ont entre les mains des pièces et des billets authentifiés, classés et encapsulés par PCGS, ils détiennent un objet de collection authentique et précieux. »

Brett Charville - Président de Professional Coin Grading Service (PCGS)

Étiquettes NFC et authentification basée sur le cloud

Solution basée sur le cloud : Trusted Tag Services

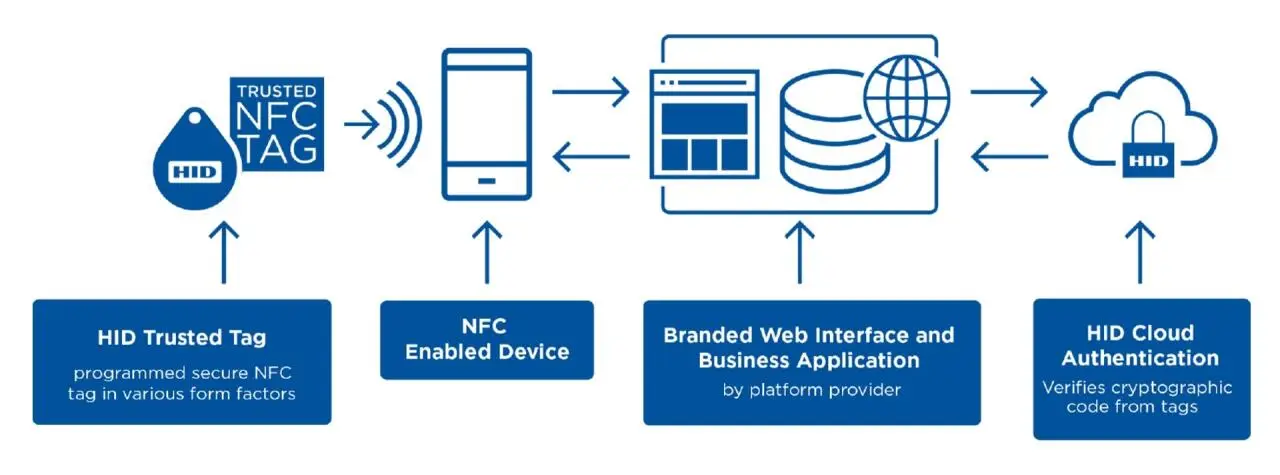

HID Trusted Tag Services facilite les transactions en touchant une étiquette NFC attachée ou intégrée avec un smartphone ou une tablette compatible NFC. Les informations sont communiquées de manière sécurisée. La solution garantit une authentification transparente adaptée à un large éventail d'applications puissantes et dynamiques.

Aucun lecteur supplémentaire n'est nécessaire pour le déploiement. Les Trusted Tags sont disponibles dans une variété de formats et peuvent être attachés ou intégrés à pratiquement n'importe quel objet. La plateforme fournit également des analyses de données sur chaque transaction. Des informations approfondies sur le comportement des consommateurs sont identifiées.

Les données lues à partir des étiquettes NFC sont dotées d'attributs de sécurité et de confidentialité supplémentaires qui changent à chaque « tapotement », rendant toute tentative de contrefaçon impossible. Pour les services HID Trusted Tag, les étiquettes NFC sécurisées sont associées à une plateforme d'authentification basée sur le cloud. Le résultat : des identités uniques et fiables.

Code cryptographique unique

Chaque fois qu'une balise NFC Trusted est « tapée », le smartphone compatible NFC reçoit une URL avec un code cryptographique unique. La balise génère ce code au moment où elle est tapée. Le serveur web qui gère l'environnement utilisateur détermine ensuite si l'URL a été consultée par une personne qui a physiquement tapé sur une balise, si un lien web partagé a été suivi ou si l'URL a été saisie manuellement.

Cette fonctionnalité cryptographique empêche une URL d'être utilisée plusieurs fois sans contact physique et rend impossible le clonage de l'étiquette.

Si l'URL n'est pas consultée par un « tapotement » physique validé, la transaction peut être refusée par le serveur ou simplement enregistrée pour une analyse ultérieure.

Si l'emplacement de l'étiquette est connu, chaque « tapotement » valide indique une preuve de présence au moment du « tapotement ».

« HID Trusted Tag Services est idéal pour fournir des identités fiables et inviolables aux objets de collection qui ont été soumis au processus de vérification PCGS. Des conteneurs inviolables et scellés par soudure ultrasonique contiennent la plaque de la pièce et l'étiquette NFC. La vérification de l'étiquette NFC permet une validation très simple et sécurisée de l'authenticité de la pièce, qui est apposée sur la plaque de la pièce grâce à un processus d'encapsulation. Nous sommes ravis de travailler avec PCGS sur ce déploiement. »

Mark Robinton - Vice-président de la division RTLS, HID

« Collectors Universe est la première entreprise dans le domaine des objets de collection numismatiques à sécuriser technologiquement la protection contre la contrefaçon à grande échelle grâce aux services HID Trusted Tag. Il est essentiel de garantir l'authenticité, la certification et le classement des objets de collection. »

John Nelson - Directeur informatique , Collectors Universe, Collectors Universe

Trusted Tags pour l'identification, l'authentification et la vérification

Originalité et confiance des clients

Collectors Universe utilise des étiquettes NFC Trusted pour permettre à ses clients de vérifier l'authenticité des produits en temps réel via le cloud et de vérifier les informations figurant sur l'étiquette.

Protection contre la contrefaçon et garantie de qualité

Les whiskies Old Kempton Distillery sont produits sur place, puis distillés, vieillis et mis en bouteille dans leurs locaux. Une étiquette NFC (Near Field Communication) sécurisée par cryptographie HID Trusted est intégrée à l'étiquette de chaque bouteille d'alcool, qui est reliée au service d'authentification cloud de HID.

Sécurité et maintenance

La protection contre les incendies est une tâche difficile dans l'un des immeubles de bureaux les plus emblématiques du sud de Manhattan, qui nécessite une inspection et une maintenance régulières de son immense système de sprinklers industriels.

Originalité et protection de la marque

Prévenir la contrefaçon et la fraude à la garantie tout en interagissant avec le consommateur.

Identification et preuve de présence

Près de 430 millions de consultations médicales ont lieu chaque année aux États-Unis. Chacune de ces consultations doit être documentée en termes de contenu et de durée.

Service client et rapidité

Il suffit à l'utilisateur de tenir son smartphone quelques secondes au-dessus d'un dispositif pop pour accéder instantanément à un nouvel univers de services numériques personnalisés et liés à l'emplacement pop / à la table du restaurant.

Entretien avec Mark Robinton et Rahul Kothari

Les balises NFC conquièrent de nouveaux domaines d'activité

Dans cette interview, Mark Robinton et Rahul Kothari expliquent les avantages pour les utilisateurs finaux, les applications pour lesquelles la solution est conçue et ce qui rend cette solution si spéciale.

Interview

1. Quel est l'objectif des services Trusted Tag ?

Robinton : L'objectif ultime est de fournir une solution d'authentification simple et pratique pour l'utilisateur final, et d'offrir une expérience utilisateur agréable. Les processus de vérification s'exécutent en arrière-plan, de manière pratiquement automatisée, sans que le client ne s'en aperçoive. Il suffit à l'utilisateur de « taper » son smartphone compatible NFC sur l'objet. Lorsqu'il « tape », une coche verte ou un « X » rouge apparaît.

L'authentification unique via le cloud ne peut être ni copiée ni clonée. Il en résulte une sécurité accrue sans compromis sur la commodité. La solution offre également un large éventail de formats et donc un haut degré de flexibilité. Autre facteur important en cette période de pénurie mondiale de puces : HID Global est indépendant de toute technologie en termes de fournisseurs de puces spécifiques. Ainsi, si l' de la puce doit être remplacée en raison de problèmes d'approvisionnement ou de coûts, l'authentification est effectuée selon le même principe. Aucune application ou autre logiciel n'est nécessaire. Le concept Trusted Tag offre ainsi à la fois simplicité, sécurité et commodité.

2. Dans quels scénarios d'application le Trusted Tag peut-il simplifier et sécuriser les processus ?

Robinton : Nous nous concentrons sur trois catégories principales. Premièrement, la preuve numérique de présence, qui peut être utilisée dans le domaine médical pour documenter et prouver que les soignants sont bien présents au domicile d'un patient.

Deuxièmement, la balise NFC Trusted fournit une preuve d'identité. Il peut s'agir, par exemple, de la carte d'identité d'un employé, qui permet de contrôler les accès et de prouver l'autorisation. Une application consiste à documenter le personnel et son autorisation de travail sur les grands chantiers de construction.

Troisièmement, il y a la protection contre la contrefaçon. L'authenticité d'un produit peut être immédiatement authentifiée et vérifiée grâce aux Trusted NFC tags. Si un client achète un produit original avec cette vérification, il peut l'utiliser pour la revente afin de prouver son authenticité grâce à l'historique du tag. Il n'est pas nécessaire de faire appel à un expert pour une nouvelle vérification.

3. Restons sur l'exemple de l'authentification des produits.

Kothari : Le marché des objets de collection est un marché en pleine croissance. Il existe une forte demande pour les pièces de monnaie, les cartes de baseball ou les jeux vidéo. Deux exemples : les anciens jeux vidéo « Super Mario » se négocient à environ 200 000 dollars et « The Legend of Zelda » a récemment été acquis pour 187 000 dollars. Dans le secteur du sport, les maillots ou les autographes signés sont également très tendance. Les baskets, telles que les Air Jordans, sont également très populaires.

4. Comment la solution fonctionne-t-elle pour les objets de collection de valeur ?

Kothari : La solution Trusted Tag est utilisée pour authentifier ces produits en temps réel. Collectors Universe utilise des étiquettes NFC Trusted pour prouver l'authenticité des produits et vérifier les informations figurant sur l'étiquette. Les collectionneurs et les revendeurs peuvent ainsi vérifier en temps réel les pièces scellées par PCGS. Les étiquettes NFC Trusted sont intégrées dans les pièces et les supports avec des incrustations discrètes qui ne sont pas visibles derrière l'étiquette PCGS. Le collectionneur tape sur le support de la pièce avec un smartphone compatible NFC pour authentifier l'objet de collection via le service d'authentification Cloud.

Chaque tapotement génère une URL cryptographique unique qui lance automatiquement l'application PCGS Cert Verification App exclusive de Collectors Universe ou ouvre un navigateur web pour afficher les informations relatives à l'authenticité de la pièce ou du billet.

5. Quels sont les avantages des étiquettes NFC sécurisées pour l'utilisateur final ?

Kothari : L'utilisateur ou le client n'a pas besoin d'installer une application, mais reçoit automatiquement les informations via un « tapotement ». Le principal avantage est l'authentification unique via le cloud, qui ne peut être copiée. Alors qu'une application de code QR peut être copiée très rapidement, chaque « tapotement » génère une URL cryptographique unique.

Les informations ne peuvent être ni clonées ni manipulées. Le deuxième aspect est la grande flexibilité offerte par la variété des formats disponibles. Ceux-ci comprennent des porte-clés, des autocollants, des étiquettes, des cartes à puce, des incrustations, des pièces de monnaie et des étiquettes rigides.

Robinton : De plus, l'application de sécurité du produit lui-même est passionnante. La sécurité est intégrée de manière « invisible » sans grand effort de la part de l'utilisateur final. Dans de nombreux aspects de la sécurité aujourd'hui, l'authentification multifactorielle est utilisée. Par exemple, un utilisateur saisit un mot de passe, puis reçoit le code requis. Le processus de connexion est donc plus long.

L'un des principaux avantages de la solution Trusted NFC tag est que nous n'ajoutons aucune charge supplémentaire à cette interaction. Que le code QR soit scanné ou que la balise NFC ou Trusted Tag soit lue, il suffit de taper sur le smartphone pour lancer l'interaction. Il n'y a rien d'autre à faire, car la fonctionnalité de sécurité est déjà intégrée en arrière-plan, pour ainsi dire.

6. Quel impact cela aura-t-il selon vous sur le parcours de l'acheteur ?

Kothari : Si une entreprise est en mesure d'offrir une expérience authentique avec un produit, l'ensemble du processus d'achat est optimisé pour le client et les transactions commerciales sont stimulées. La marque et le client entrent en contact direct, pour ainsi dire, ce qui va bien au-delà de la simple conclusion d'une vente. Le client a la possibilité de revenir vers le produit et de l'utiliser à nouveau. Par exemple, sous la forme d'une promotion avec une remise sur le prochain produit lancé ou d'une invitation exclusive à un événement. Cela permet aux entreprises d'établir un lien direct avec le consommateur final.

7. De nombreuses entreprises sont actuellement touchées par les restrictions de la chaîne d'approvisionnement et les pénuries de puces. HID Global est-elle également touchée par ce phénomène ?

Robinton : HID Global est indépendant des fournisseurs de puces. Nous prenons en charge les puces d'un large éventail de fournisseurs. Cela signifie que si une puce n'est pas disponible en raison de problèmes de chaîne d'approvisionnement ou de coût, une autre peut facilement la remplacer. L'authentification s'effectue selon le même principe et le même service. Le fait que nous ne soyons pas liés à un fournisseur spécifique est un avantage clé pour les clients.